Connect Fci Fortigate

Bài viết này hướng dẫn build thiết bị Router để đấu nối VPN Site-to-Site của FPT Smart Cloud.

- Bước 1: Cấu hình cho VPN Site-to-Site

- Bước 2: Cấu hình IPsec cho Fortigate

- Bước 3: Cấu hình firewall và routing cho Fortigate

Cần đảm bảo các điều kiện sau:

- VPN Site-to-Site trên trang Portal

- Fortigate đã được cài đặt và enable, active license ở phía khách hàng.

- Fortigate đã được cài đặt và có IP LAN WAN.

Bước 1: Cấu hình cho VPN Site-to-Site

Truy cập và tạo VPN Site To Site trên trang https://console.fptcloud.com/

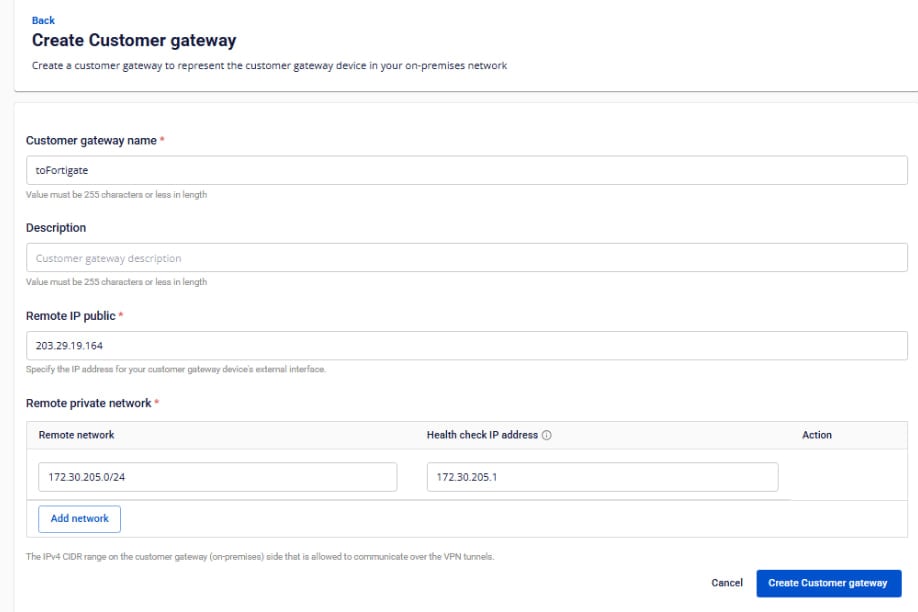

- Tạo Customer Gateway:

- Remote private network: dãy Lan Subnet cần peering Fortigate

- Remote IP public: IP public của Fortigate

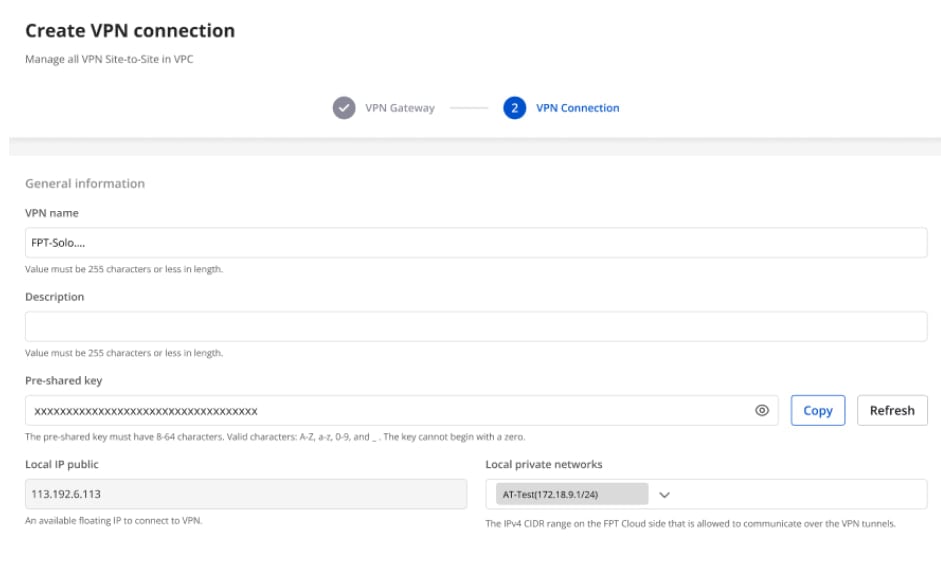

- Tạo VPN Connection:

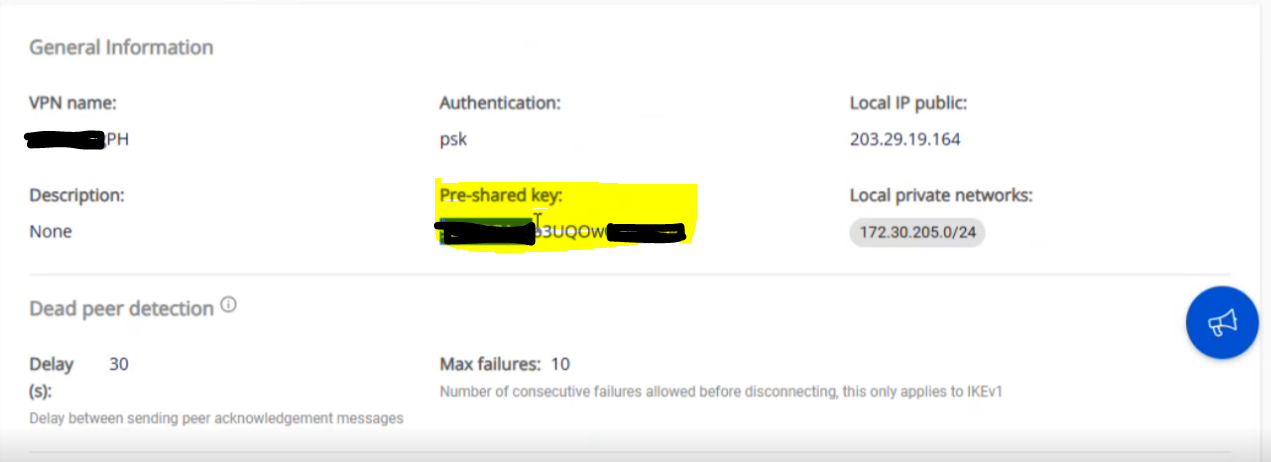

Với thông số "Pre-shared key" cần lưu lại để điền vào Fortigate

Thông số của VPN Connection sẽ bao gồm 3 mục chính:

- General information (chứa các thông tin chung của kết nối VPN)

- Remote VPN Information (chứa các thông tin mã hóa và thông tin của quý khách hàng)

- Dead Peer Detection (số lần hệ thống tự động retry kết nối khi bị vấn đề)

Phần 1: General information

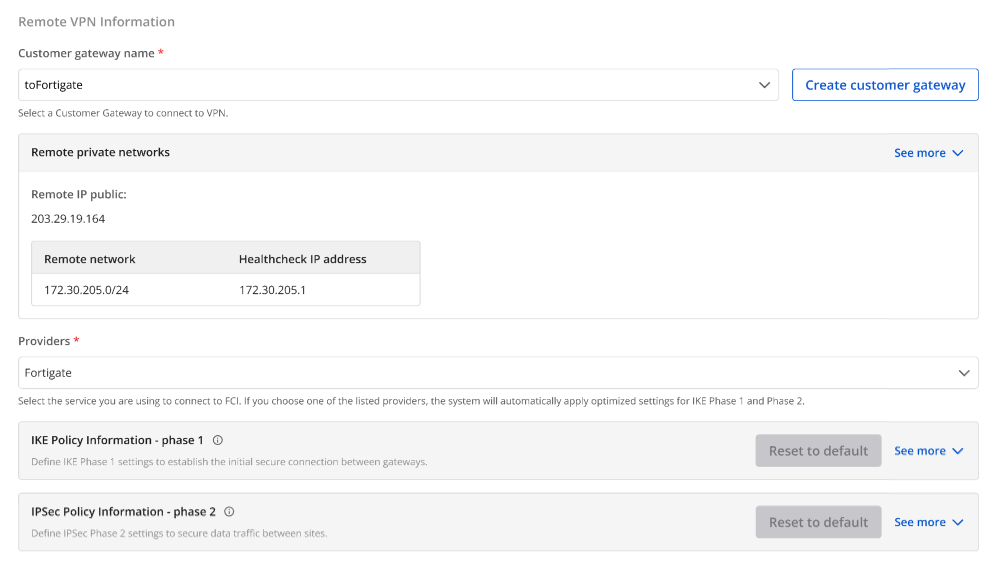

Phần 2: Remote VPN information

Phần 2: Remote VPN information

Khi quý khách hàng lựa chọn Providers “Fortigate”,hệ thống sẽ tự động điền thông tin cho IKE và IPSec cụ thể như sau:

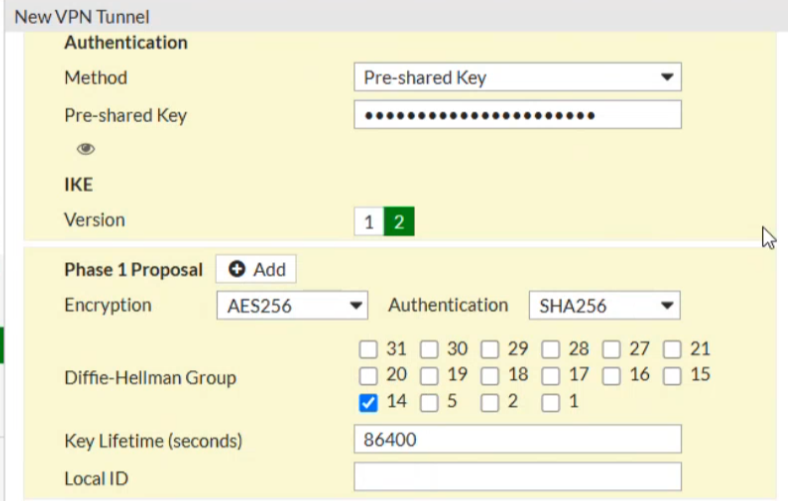

Đối với IKE:

Khi quý khách hàng lựa chọn Providers “Fortigate”,hệ thống sẽ tự động điền thông tin cho IKE và IPSec cụ thể như sau:

Đối với IKE:

- Encryption algorithm: aes-256

- Authorization algorithm: sha256

- IKE version: ikev2

- Lifetime units: seconds

- Lifetime value: 28800

- DH Group: GROUP_14

- Phase1 negotiation mode: main

Đối với IPsec:

- Encapsulation mode: tunnel

- Encryption algorithm: aes-256

- Authorization algorithm: sha256

- Lifetime units: seconds

- Lifetime value: 3600

- Perfect forward secrecy (PFS): GROUP_14

- Transform protocol: esp

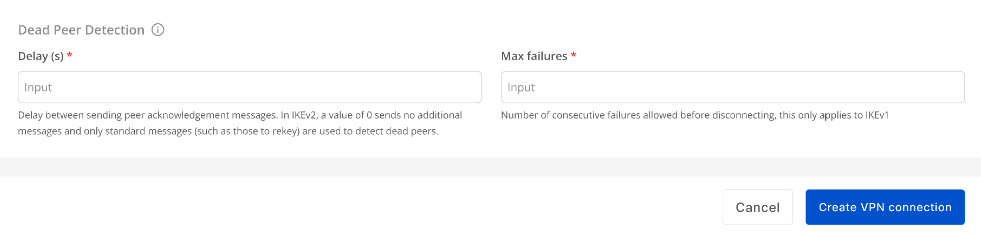

Phần 3: Remote VPN information

Điền thông số Delay và max failure và chọn Create VPN Connection

Điền thông số Delay và max failure và chọn Create VPN Connection

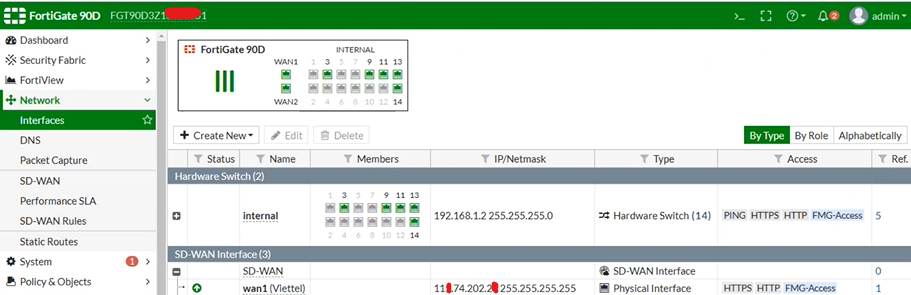

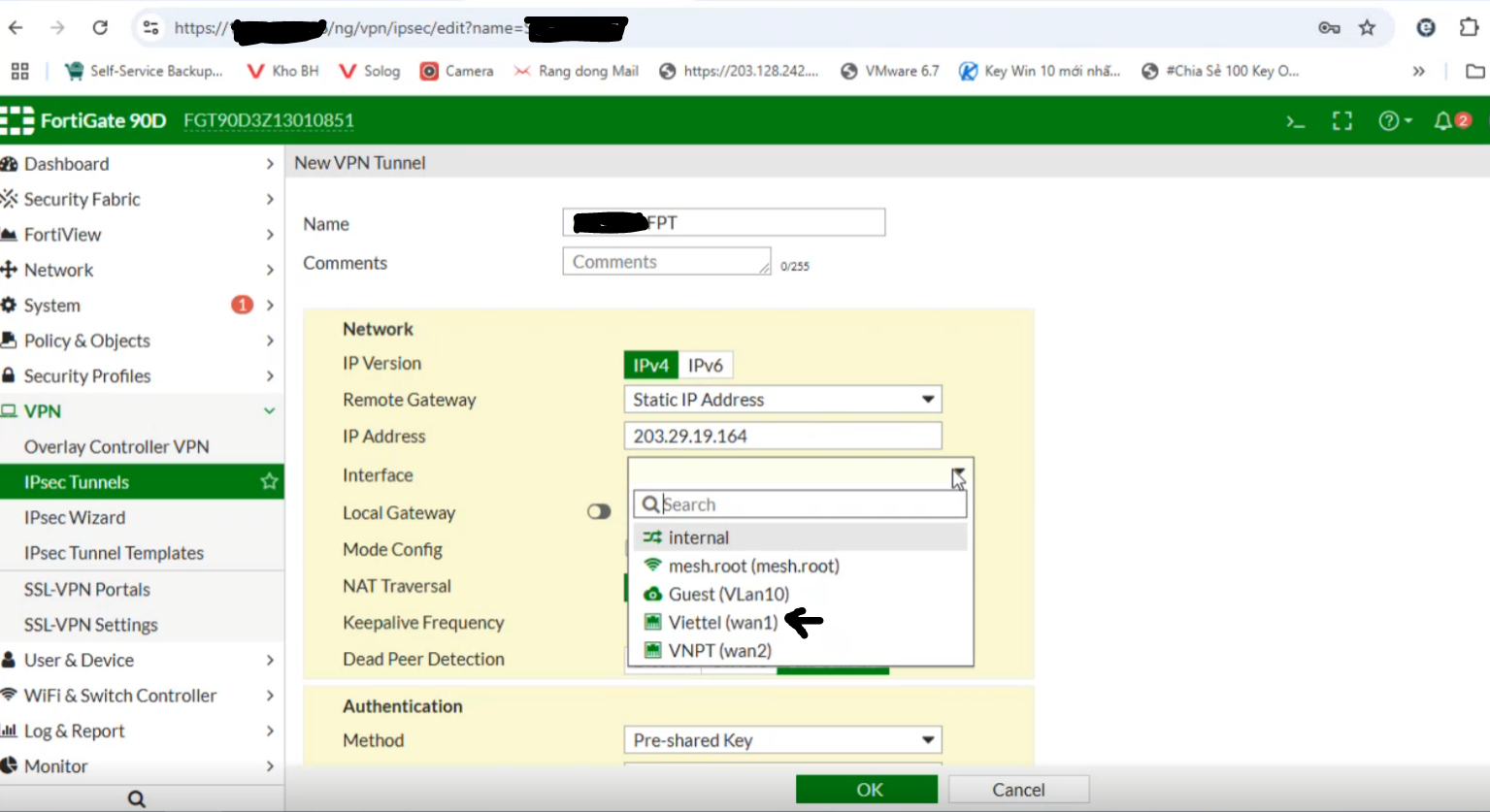

Bước 2: Cấu hình IPsec cho Fortigate

- Đăng nhập web vào Fortigate khách hàng:

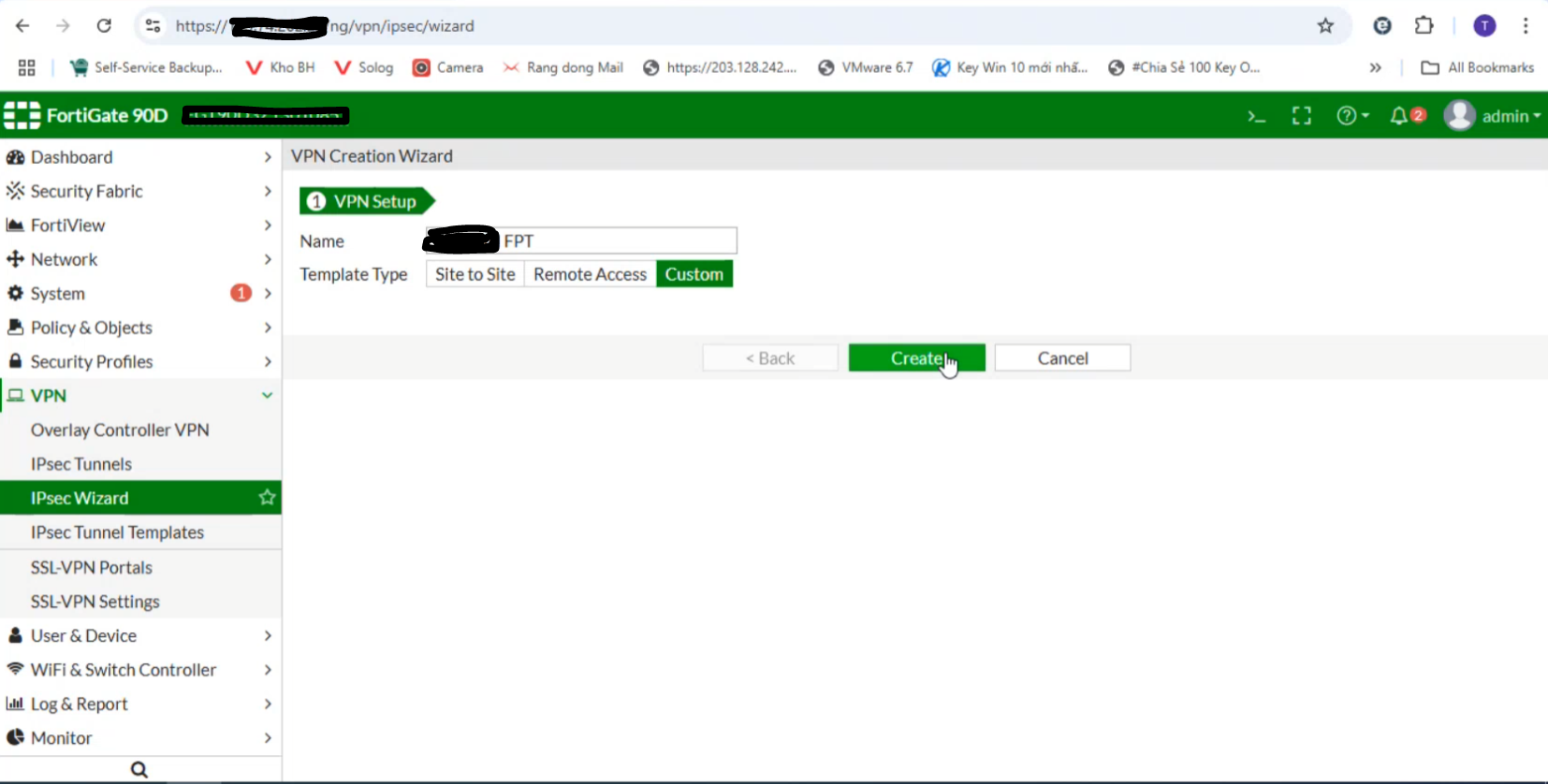

- Chọn IPsec Wizard:

- Chọn IPsec Wizard:  - Chọn IPsec Tunnels:

- Chọn IPsec Tunnels:

- IP Address là IP của FPT đã tạo ở bước 1

- Interface là WAN, trong trường hợp có nhiều WAN thì xác định WAN bạn cần.

Kiểm tra trạng thái của connection bên portal của FPT Smart Cloud

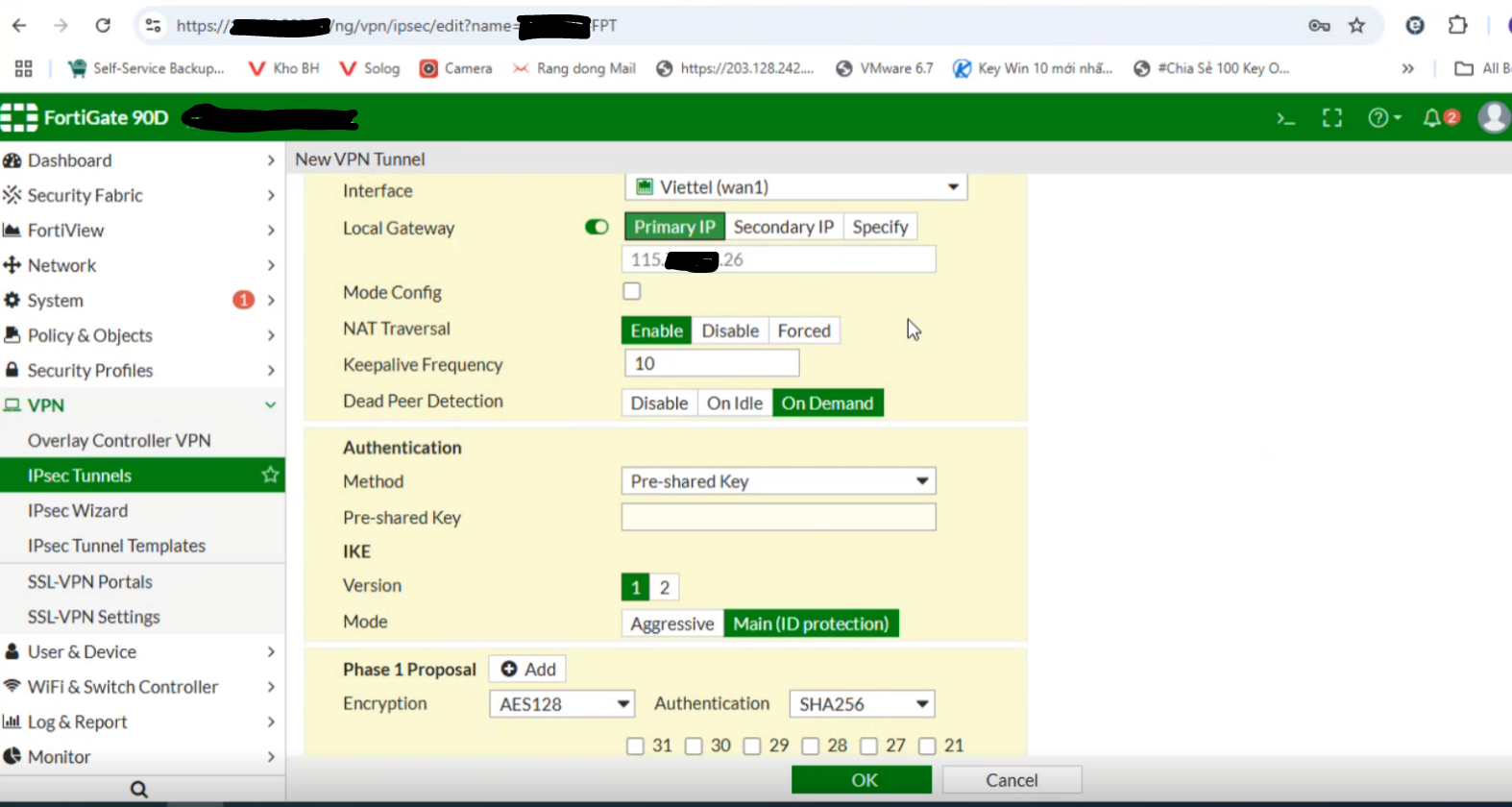

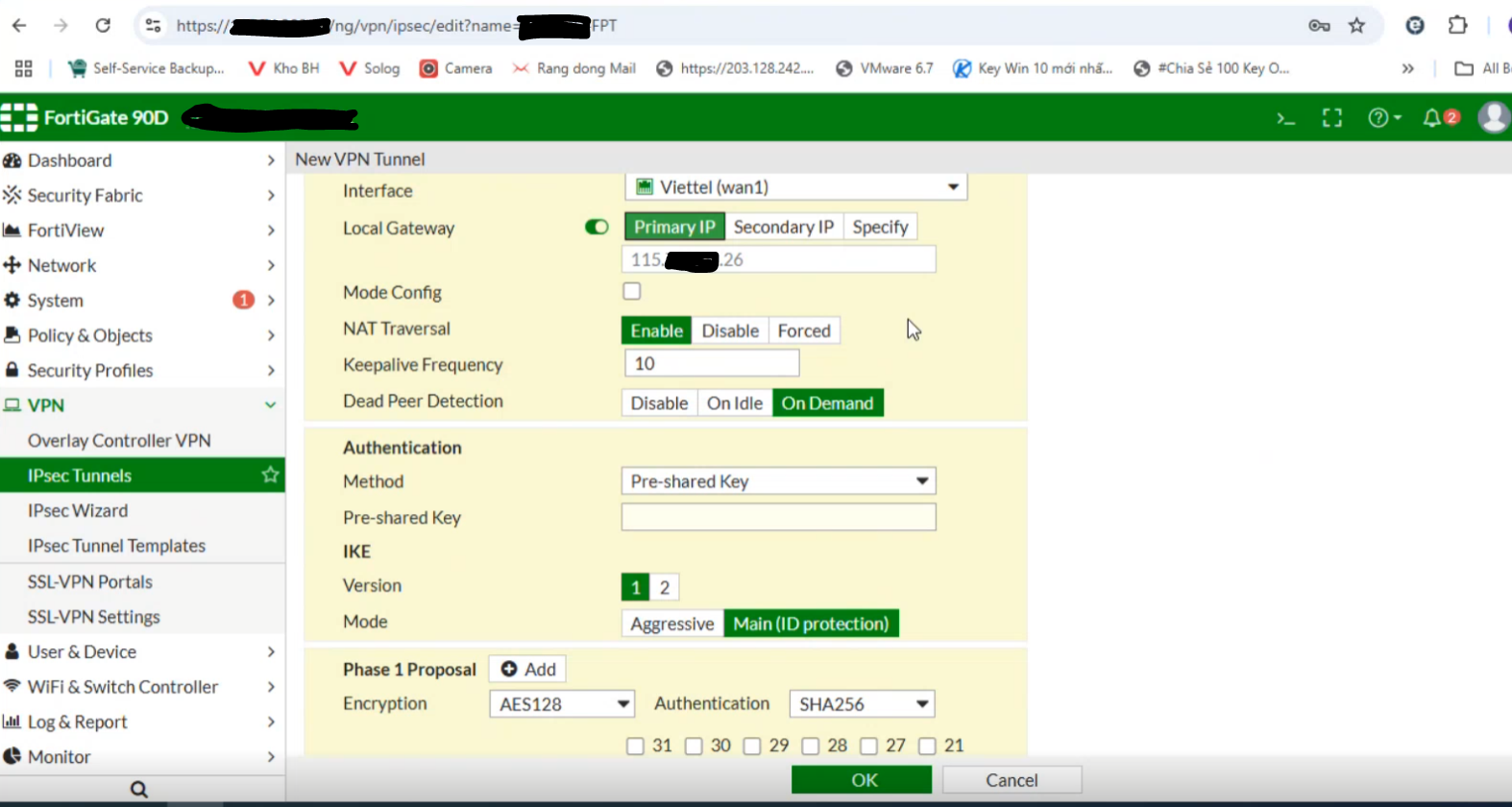

Kiểm tra trạng thái của connection bên portal của FPT Smart Cloud  - Bật Local Gateway và chọn Primary IP

- Bật Local Gateway và chọn Primary IP  - Bật Method là Pre-shared Key và điền vào giống với thông số ở Bước 1:

- Bật Method là Pre-shared Key và điền vào giống với thông số ở Bước 1:  Lưu ý: Mô hình của khách có thể sử dụng sau NAT, trong trường hợp dùng NAT thì cấu hình như sau+ Liên hệ L3-FCI để được support

Lưu ý: Mô hình của khách có thể sử dụng sau NAT, trong trường hợp dùng NAT thì cấu hình như sau+ Liên hệ L3-FCI để được support  - Cấu hình Phase 1 như sau:

- Cấu hình Phase 1 như sau:

- Nếu khách không dùng NAT thì phải disabled NAT mode.

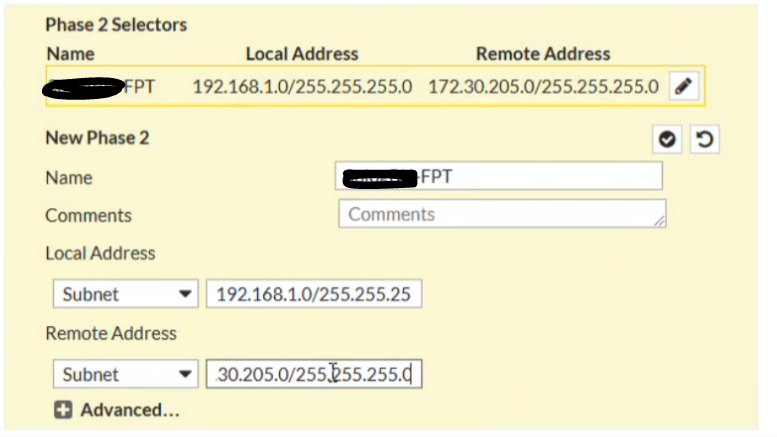

- Cấu hình Phase 2 như sau:

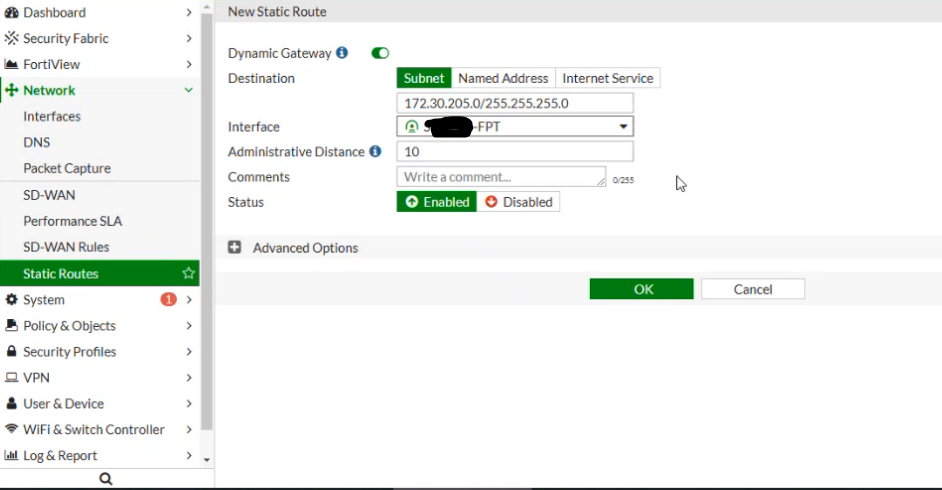

Bước 3: Cấu hình firewall và routing cho Fortigate

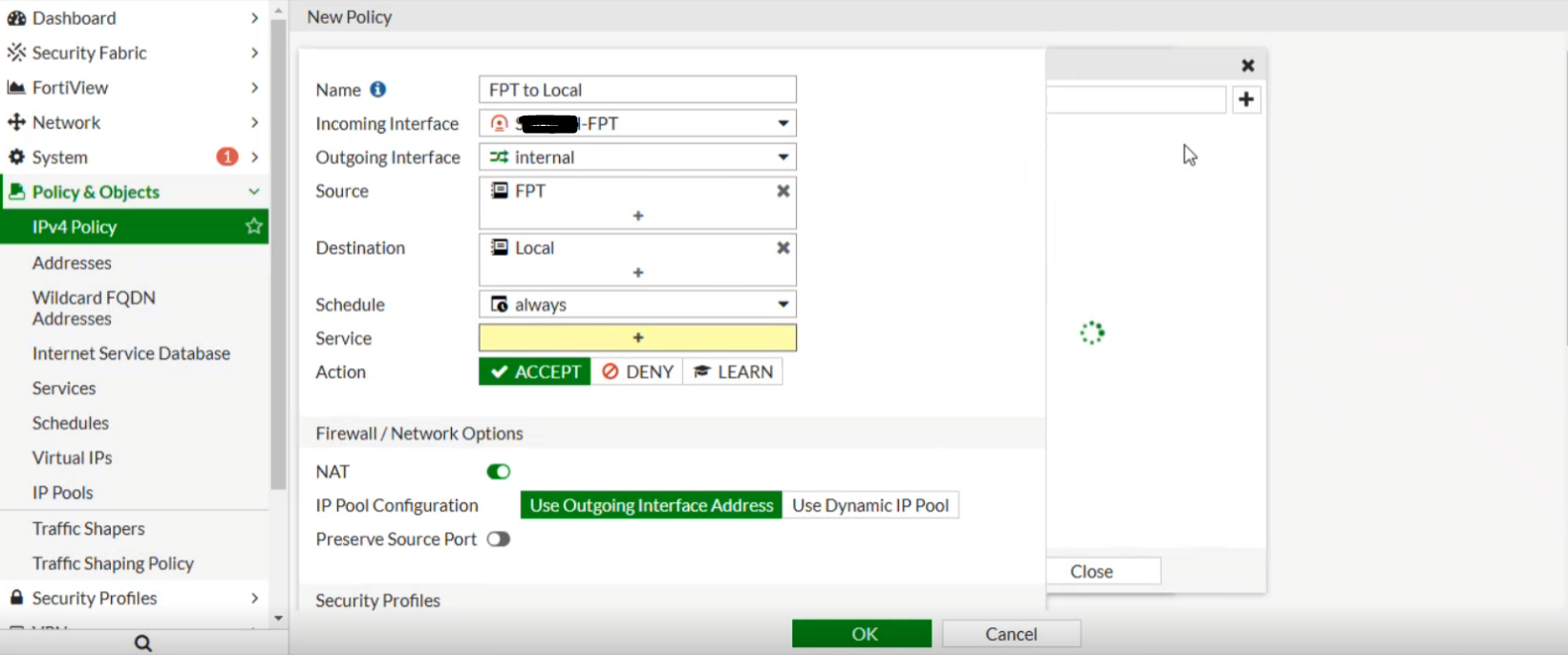

- Set firewall Allowed All cả incoming và outcoming như 2 hình dưới đây:

- Tạo từ FPT Cloud tới Fortigate:

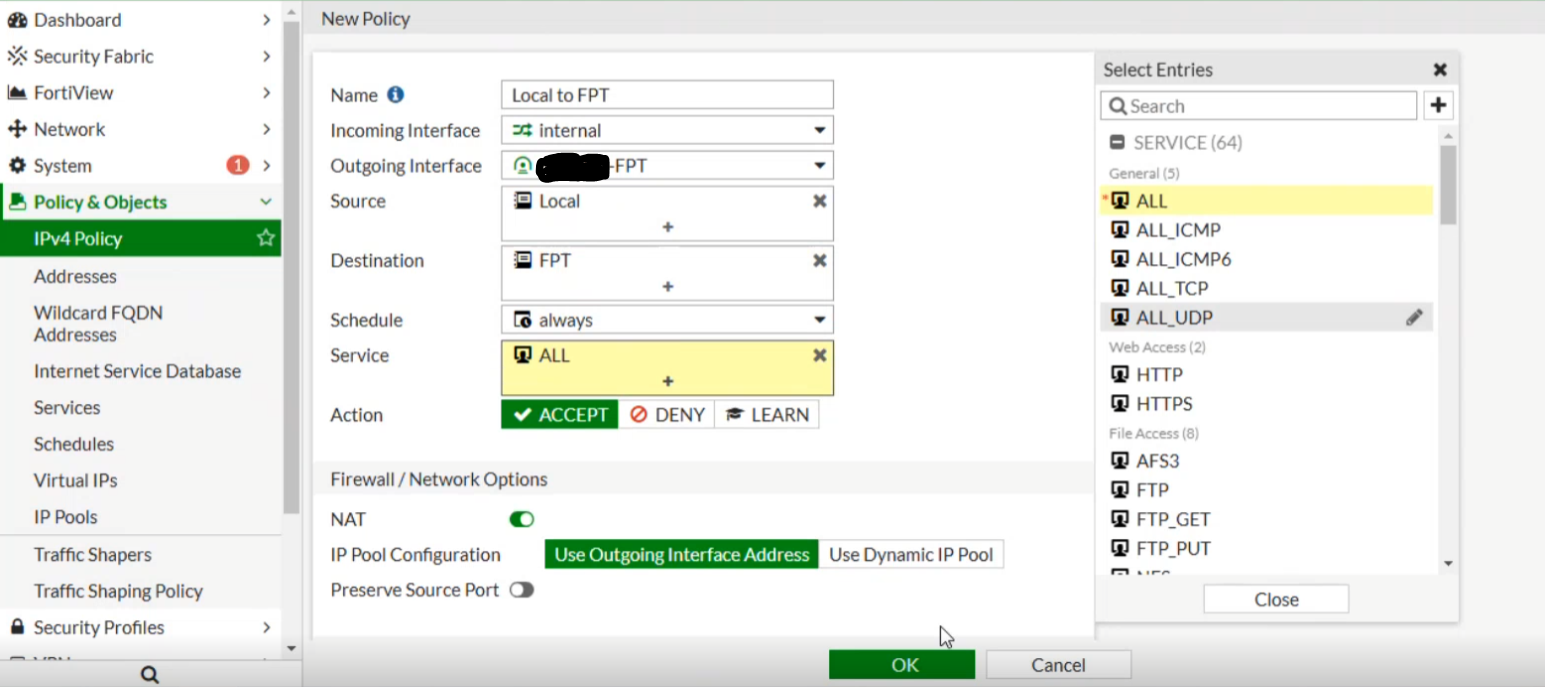

- Tiếp tục tạo từ Fortigate về FPT Cloud:

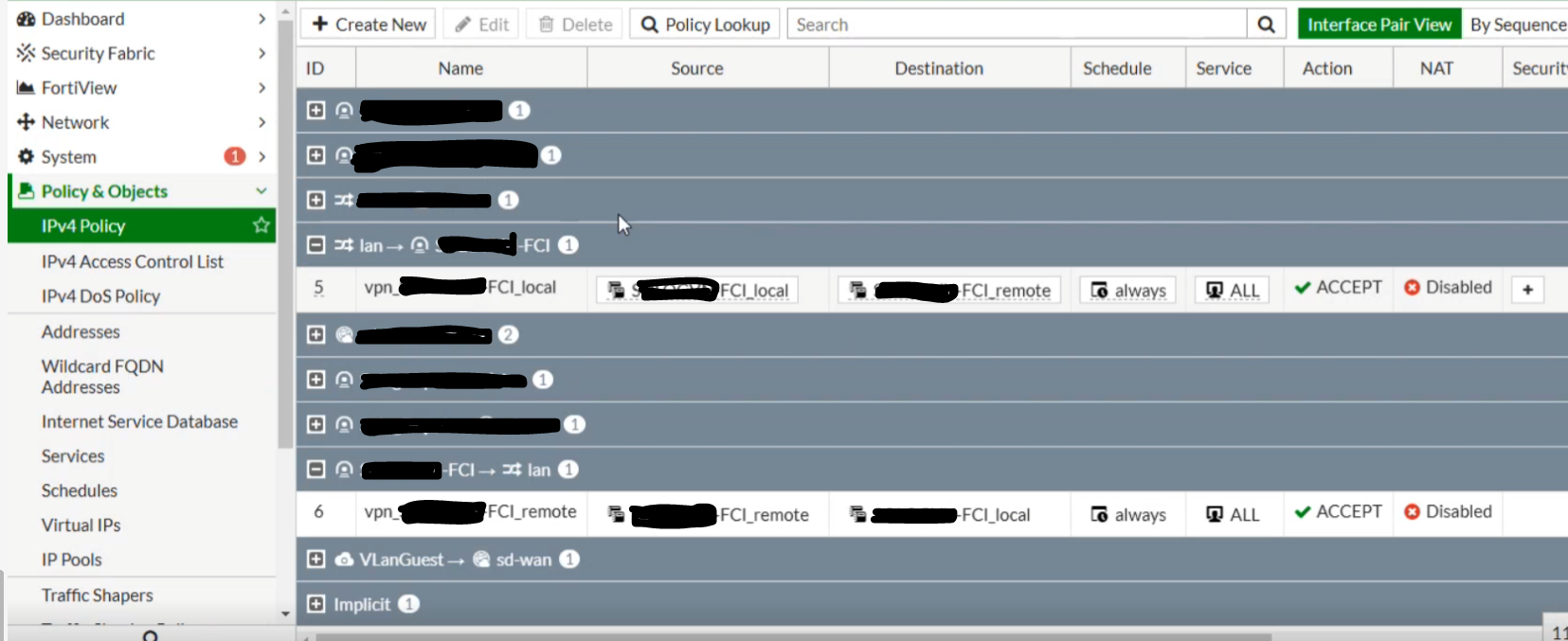

- Tiếp tục tạo từ Fortigate về FPT Cloud:  - Hoàn thành kết nối giữa FPT Cloud và Fortigate:

- Hoàn thành kết nối giữa FPT Cloud và Fortigate:

Tới đây bạn đã có thể thử mở Terminal - Command line để thử Ping thông mạng.